كتاب ما هو الاختراق؟

ما هو الاختراق؟ إعداد : عبد الفتاح تينظرة حول الإختراق

الاختراق بشكل عام ھو القدرة على الوصول لھدف معین بطریقة غیر مشروعة عن طریق ثغرات في نظام الحمایة الخاص بالھدف...

وحینما نتكلم عن الاختراق بشكل عام فنقصد بذلك قدرة المخترق على الدخول الى جھاز شخص ما بغض النظر عن الأضرار التي قد

أما عندما یقوم بحذف ملف أو تشغیل آخر أو جلب ثالث فھو (Hacker) یحدثھا، فحینما یستطیع الدخول الى جھاز آخر فھو مخترق

(Cracker). مخرب

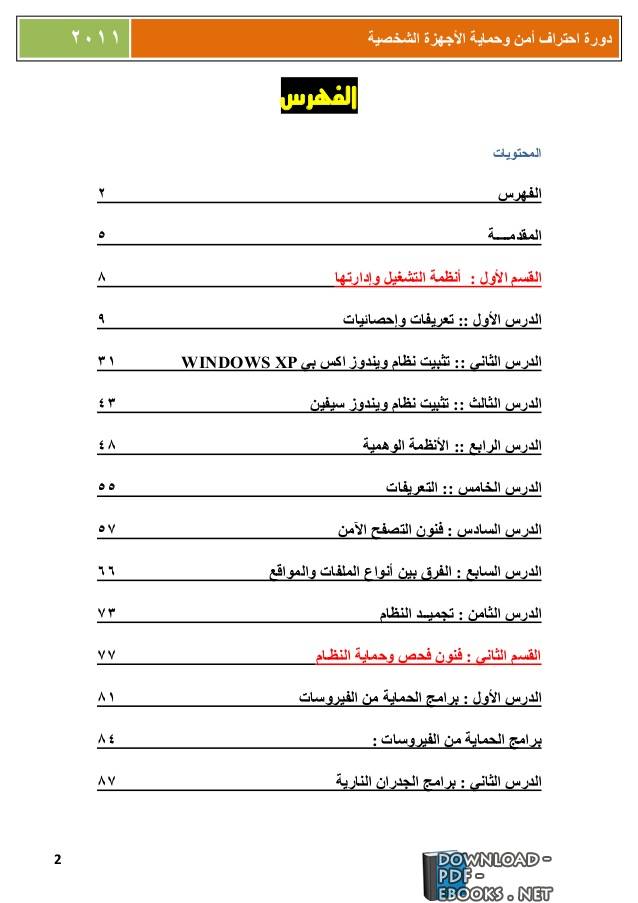

كیف یتم الاختراق؟

اختراق الأجھزة ھو كأي اختراق آخر لشيءٍ ما.. لھ طرق وأسس یستطیع من خلالھا المخترق التطفل على أجھزة الآخرین عن

الخاصة بالجھاز... وھذه المنافذ (Ports) طریق معرفة الثغرات الموجودة في ذلك النظام.. وغالباً ما تكون تلك الثغرات في المنافذ

یمكن وصفھا بأبسط شكل على أنھا بوابات للجھاز على الانترنت.. على سبیل المثال: المنفذ 80 غالباً ما یكون مخصصاً لموفر

الخدمة كي یتم دخول المستخدم الانترنت وفي بعض الأوقات یكون المنفذ رقمھ 8080 ... ھناك طرق عدیدة للاختراق أبسطھا والتي

حیث تحتوي على ملفین أحدھما ) (client/server) یمكن للمبتدئین استخدامھا ھي البرامج التي تعتمد نظام (الزبون/الخادم

یتم تشغیلھ من قبل المخترق للتحكم في الجھاز المصاب وعند Client یرسل إلى الجھاز المصاب بطریقة ما، والآخر Server

وغالباً ما یكون (Ports) من قبل المُختَرَق یصبح الكمبیوتر عرضة للاختراق حیث یتم فتح أحد المنافذ Server تشغیل ملف ال

أو NetSphere أو NetBus البورت 12345 أو 12346 وبذلك یستطیع الاختراق ببرنامج مخصص لذلك كبرنامج

ویفعل ما یحلو لھ. كما یستطیع أشخاص آخرون (اضافة الى من وضع الملف في جھازك) فعل نفس الشيء بك BackOrifice

فیجدون البورت لدیك مفتوح..

عبد الفتاح تي -

❰ له مجموعة من الإنجازات والمؤلفات أبرزها ❞ أرقام السرية لأجهزة نوكيا ❝ ❞ ما هو الاختراق؟ ❝ ❞ معلومات خطيرة عن الفورمات ❝ ❞ محركات البحث الشهيرة ❝ ❞ مايكروسوفت تحيل نظام XP للتقاعد بحلول 2014 ❝ ❱

من كتب الأمن الإلكتروني كتب أمن وحماية المعلومات - مكتبة كتب تقنية المعلومات.

قراءة كتاب ما هو الاختراق؟ أونلاين

معلومات عن كتاب ما هو الاختراق؟:

إعداد : عبد الفتاح تي

نظرة حول الإختراق

الاختراق بشكل عام ھو القدرة على الوصول لھدف معین بطریقة غیر مشروعة عن طریق ثغرات في نظام الحمایة الخاص بالھدف...

وحینما نتكلم عن الاختراق بشكل عام فنقصد بذلك قدرة المخترق على الدخول الى جھاز شخص ما بغض النظر عن الأضرار التي قد

أما عندما یقوم بحذف ملف أو تشغیل آخر أو جلب ثالث فھو (Hacker) یحدثھا، فحینما یستطیع الدخول الى جھاز آخر فھو مخترق

(Cracker). مخرب

كیف یتم الاختراق؟

اختراق الأجھزة ھو كأي اختراق آخر لشيءٍ ما.. لھ طرق وأسس یستطیع من خلالھا المخترق التطفل على أجھزة الآخرین عن

الخاصة بالجھاز... وھذه المنافذ (Ports) طریق معرفة الثغرات الموجودة في ذلك النظام.. وغالباً ما تكون تلك الثغرات في المنافذ

یمكن وصفھا بأبسط شكل على أنھا بوابات للجھاز على الانترنت.. على سبیل المثال: المنفذ 80 غالباً ما یكون مخصصاً لموفر

الخدمة كي یتم دخول المستخدم الانترنت وفي بعض الأوقات یكون المنفذ رقمھ 8080 ... ھناك طرق عدیدة للاختراق أبسطھا والتي

حیث تحتوي على ملفین أحدھما ) (client/server) یمكن للمبتدئین استخدامھا ھي البرامج التي تعتمد نظام (الزبون/الخادم

یتم تشغیلھ من قبل المخترق للتحكم في الجھاز المصاب وعند Client یرسل إلى الجھاز المصاب بطریقة ما، والآخر Server

وغالباً ما یكون (Ports) من قبل المُختَرَق یصبح الكمبیوتر عرضة للاختراق حیث یتم فتح أحد المنافذ Server تشغیل ملف ال

أو NetSphere أو NetBus البورت 12345 أو 12346 وبذلك یستطیع الاختراق ببرنامج مخصص لذلك كبرنامج

ویفعل ما یحلو لھ. كما یستطیع أشخاص آخرون (اضافة الى من وضع الملف في جھازك) فعل نفس الشيء بك BackOrifice

فیجدون البورت لدیك مفتوح..

عدد مرات التحميل : 24109 مرّة / مرات.

تم اضافته في : الأحد , 11 مايو 2008م.

حجم الكتاب عند التحميل : 98.8 كيلوبايت .

تعليقات ومناقشات حول الكتاب:

ما هو الاختراق؟

إعداد : عبد الفتاح تي

نظرة حول الإختراق

الاختراق بشكل عام ھو القدرة على الوصول لھدف معین بطریقة غیر مشروعة عن طریق ثغرات في نظام الحمایة الخاص بالھدف...

وحینما نتكلم عن الاختراق بشكل عام فنقصد بذلك قدرة المخترق على الدخول الى جھاز شخص ما بغض النظر عن الأضرار التي قد

أما عندما یقوم بحذف ملف أو تشغیل آخر أو جلب ثالث فھو (Hacker) یحدثھا، فحینما یستطیع الدخول الى جھاز آخر فھو مخترق

(Cracker). مخرب

كیف یتم الاختراق؟

اختراق الأجھزة ھو كأي اختراق آخر لشيءٍ ما.. لھ طرق وأسس یستطیع من خلالھا المخترق التطفل على أجھزة الآخرین عن

الخاصة بالجھاز... وھذه المنافذ (Ports) طریق معرفة الثغرات الموجودة في ذلك النظام.. وغالباً ما تكون تلك الثغرات في المنافذ

یمكن وصفھا بأبسط شكل على أنھا بوابات للجھاز على الانترنت.. على سبیل المثال: المنفذ 80 غالباً ما یكون مخصصاً لموفر

الخدمة كي یتم دخول المستخدم الانترنت وفي بعض الأوقات یكون المنفذ رقمھ 8080 ... ھناك طرق عدیدة للاختراق أبسطھا والتي

حیث تحتوي على ملفین أحدھما ) (client/server) یمكن للمبتدئین استخدامھا ھي البرامج التي تعتمد نظام (الزبون/الخادم

یتم تشغیلھ من قبل المخترق للتحكم في الجھاز المصاب وعند Client یرسل إلى الجھاز المصاب بطریقة ما، والآخر Server

وغالباً ما یكون (Ports) من قبل المُختَرَق یصبح الكمبیوتر عرضة للاختراق حیث یتم فتح أحد المنافذ Server تشغیل ملف ال

أو NetSphere أو NetBus البورت 12345 أو 12346 وبذلك یستطیع الاختراق ببرنامج مخصص لذلك كبرنامج

ویفعل ما یحلو لھ. كما یستطیع أشخاص آخرون (اضافة الى من وضع الملف في جھازك) فعل نفس الشيء بك BackOrifice

فیجدون البورت لدیك مفتوح..

ما هو الاختراق؟

ما هو الاختراق الالكتروني

طرق الاختراق

تعليم الاختراق

بحث عن الاختراق الالكتروني

انواع الاختراق

تعريف الاختراق

طرق الاختراق الالكتروني

اسباب الاختراق

مهلاً !

مهلاً !قبل تحميل الكتاب .. يجب ان يتوفر لديكم برنامج تشغيل وقراءة ملفات pdf

يمكن تحميلة من هنا 'تحميل البرنامج'

نوع الكتاب : pdf.

اذا اعجبك الكتاب فضلاً اضغط على أعجبني و يمكنك تحميله من هنا:

كتب اخرى في كتب الأمن الإلكتروني

الجزء الثاني من كتاب حماية الأجهزة PDF

قراءة و تحميل كتاب الجزء الثاني من كتاب حماية الأجهزة PDF مجانا

شرح برنامج الحماية والتشفير pcsecurity PDF

قراءة و تحميل كتاب شرح برنامج الحماية والتشفير pcsecurity PDF مجانا