كتاب أمن المعلومات بلغة ميسرة

كتاب ممتاز يشرح طرق حماية المعلومات عبر الإنترنت وكيفية تشفيرها والكثير الكثير.

تأليف : د. خالد بن سليمان الغتبر

د. مهندس / محمد بن عبدالله القحطاني

أمن المعلومات علم مختص بتأمين المعلومات المتداولة عبر شبكة الانترنت من المخاطر التي تهددها. فمع تطور التكنولوجيا ووسائل تخزين المعلومات وتبادلها بطرق مختلفة أو ما يسمى نقل البيانات عبر الشبكة من موقع لاخر أصبح أمر أمن تلك البيانات والمعلومات يشكل هاجسًا وموضوعًا حيويًا مهمًا للغاية. يمكن تعريف أمن المعلومات بأنه العلم الذي يعمل على توفير الحماية للمعلومات من المخاطر التي تهددها أو الحاجز الذي يمنع الاعتداء عليها وذلك من خلال توفير الأدوات والوسائل اللازم توفيرها لحماية المعلومات من المخاطر الداخلية أو الخارجية. المعايير والإجراءات المتخذة لمنع وصول المعلومات إلى أيدي أشخاص غير مخوّلين عبر الاتصالات ولضمان أصالة وصحة هذه الاتصالات.

إن حماية المعلومات هو أمر قديم ولكن بدأ استخدامه بشكل فعلي منذ بدايات التطور التكنولوجيا ويرتكز أمن المعلومات إلى:-

أنظمة حماية نظم التشغيل

أنظمة حماية البرامج والتطبيقات.

أنظمة حماية قواعد البيانات.

أنظمة حماية الولوج أو الدخول إلى الأنظمة.

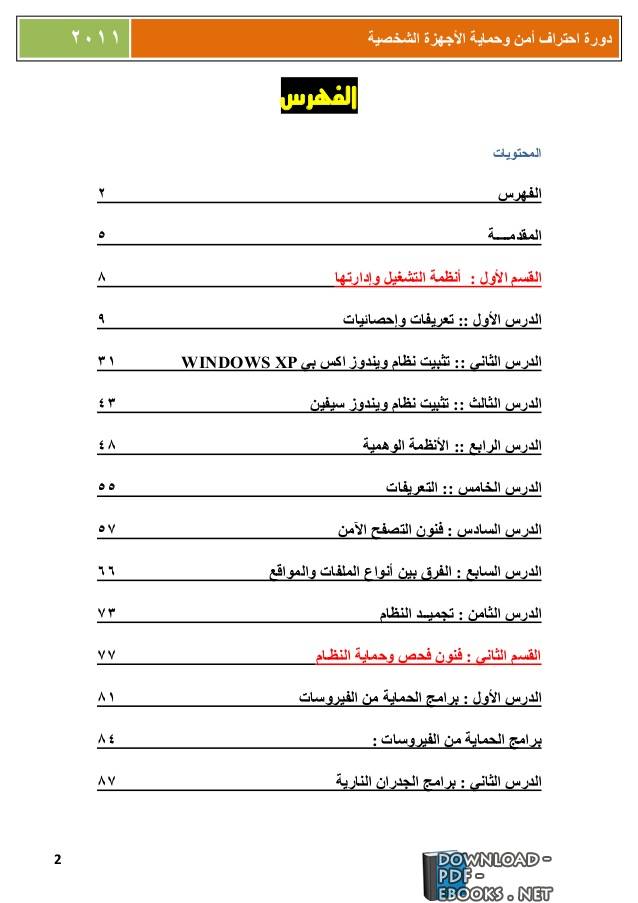

مقدمـــة

لمحة عن شبكة الإنترنت

طرق الاتصال بشبكة الإنترنت

الجرائم المتعلقة بالمعلومات

مكونات أمن المعلومات

العناصر الضرورية لشن الهجمات الإلكترونية

23

]

6

[

مصادر الإخلال بأمن المعلومات

................................

..............

26

الهندسة الاجتماعية

31

]

1

تعريفها وأهميتها[

31

]

2

[

جوانب الهجمات بأسلوب الهندسية الاجتماعية

.............................

32

الصعيد الحسي -أ

الصعيد النفسي -ب

أساليب الهجوم باستخدام الهندسة الاجتماعية

34

أسلوب الإقناع -أ

(Persuasion)

-ب

أسلوب انتحال الشخصية

(Impersonation)

:

الخلاصة

كلمة المرور

تعريفها وأهميتها[

تاريخ كلمة المرور

تكتنفالتي الأخطار[

استخدام كلمات المرور

تصديع كلمات المرور الضعيفة

استخدام الهندسة الاجتماعية

البحث والتصنت التقليد

ي أو الحديث

الاختيار الأمثل لكلمة المرور

التعامل الصحيح مع كلمة المرور

المقاييس الحيوية[

Biometrics

الخلاصة

البرامج الخبيثة

دوافع تطوير البرامج الخبيثة

أنواعها[

طرق الوقاية[

61

الفيروسات وأشباهها

]

1

أنواعها[

آثارها[

]

3

طرق العلاج[

برامج علاجية[

[

الاستخدام الأمثل لبرامج العلاج

:

68

الأحصنة الطروادية

أنواعها[

طريقة عملها[

برامج علاجية[

رسائل الاصطياد الخادعة

طرق الوقاية[

.....

74

البرامج التجسسية و أشباهها

76

]

1

أنواعها[

]

2

طرق الإصابة

طرق معرفة الإصابة

طرق الوقاية[

برامج علاجية[

...

81

الخلاصة

................................

................................

...............

81

جدران الحماية

................................

................................

..............

83

]

1

[

وضع جدار الحماية

................................

............................

83

]

2

[

كيف تعمل جدران الحماية؟

................................

..................

85

]

3

[

أنواع جدران الحماية

................................

..........................

88

الخلاصة

................................

................................

...............

91

تحويل العناوين الرقمية

......

93

]

1

[

الفكرة الأساس لتقنية

(NAT)

]

2

[

كيف تعمل تقنية

(NAT)

94

]

3

[

كيف يتحقق الأمن باستخدام

(NAT)

96

الخلاصة

96

ا

لتحديث

التلقائي

.

99

]

1

[

طريقة عمل التحديثات التلقائية في نظام

)

Windows

(

101

]

2

[

متى تحتاج إلى عمل التحديثات يدويا

................................

-

من كتب الأمن الإلكتروني كتب أمن وحماية المعلومات - مكتبة كتب تقنية المعلومات.

قراءة كتاب أمن المعلومات بلغة ميسرة أونلاين

معلومات عن كتاب أمن المعلومات بلغة ميسرة:

كتاب ممتاز يشرح طرق حماية المعلومات عبر الإنترنت وكيفية تشفيرها والكثير الكثير.

تأليف : د. خالد بن سليمان الغتبر

د. مهندس / محمد بن عبدالله القحطاني

أمن المعلومات علم مختص بتأمين المعلومات المتداولة عبر شبكة الانترنت من المخاطر التي تهددها. فمع تطور التكنولوجيا ووسائل تخزين المعلومات وتبادلها بطرق مختلفة أو ما يسمى نقل البيانات عبر الشبكة من موقع لاخر أصبح أمر أمن تلك البيانات والمعلومات يشكل هاجسًا وموضوعًا حيويًا مهمًا للغاية. يمكن تعريف أمن المعلومات بأنه العلم الذي يعمل على توفير الحماية للمعلومات من المخاطر التي تهددها أو الحاجز الذي يمنع الاعتداء عليها وذلك من خلال توفير الأدوات والوسائل اللازم توفيرها لحماية المعلومات من المخاطر الداخلية أو الخارجية. المعايير والإجراءات المتخذة لمنع وصول المعلومات إلى أيدي أشخاص غير مخوّلين عبر الاتصالات ولضمان أصالة وصحة هذه الاتصالات.

إن حماية المعلومات هو أمر قديم ولكن بدأ استخدامه بشكل فعلي منذ بدايات التطور التكنولوجيا ويرتكز أمن المعلومات إلى:-

أنظمة حماية نظم التشغيل

أنظمة حماية البرامج والتطبيقات.

أنظمة حماية قواعد البيانات.

أنظمة حماية الولوج أو الدخول إلى الأنظمة.

مقدمـــة

لمحة عن شبكة الإنترنت

طرق الاتصال بشبكة الإنترنت

الجرائم المتعلقة بالمعلومات

مكونات أمن المعلومات

العناصر الضرورية لشن الهجمات الإلكترونية

23

]

6

[

مصادر الإخلال بأمن المعلومات

................................

..............

26

الهندسة الاجتماعية

31

]

1

تعريفها وأهميتها[

31

]

2

[

جوانب الهجمات بأسلوب الهندسية الاجتماعية

.............................

32

الصعيد الحسي -أ

الصعيد النفسي -ب

أساليب الهجوم باستخدام الهندسة الاجتماعية

34

أسلوب الإقناع -أ

(Persuasion)

-ب

أسلوب انتحال الشخصية

(Impersonation)

:

الخلاصة

كلمة المرور

تعريفها وأهميتها[

تاريخ كلمة المرور

تكتنفالتي الأخطار[

استخدام كلمات المرور

تصديع كلمات المرور الضعيفة

استخدام الهندسة الاجتماعية

البحث والتصنت التقليد

ي أو الحديث

الاختيار الأمثل لكلمة المرور

التعامل الصحيح مع كلمة المرور

المقاييس الحيوية[

Biometrics

الخلاصة

البرامج الخبيثة

دوافع تطوير البرامج الخبيثة

أنواعها[

طرق الوقاية[

61

الفيروسات وأشباهها

]

1

أنواعها[

آثارها[

]

3

طرق العلاج[

برامج علاجية[

[

الاستخدام الأمثل لبرامج العلاج

:

68

الأحصنة الطروادية

أنواعها[

طريقة عملها[

برامج علاجية[

رسائل الاصطياد الخادعة

طرق الوقاية[

.....

74

البرامج التجسسية و أشباهها

76

]

1

أنواعها[

]

2

طرق الإصابة

طرق معرفة الإصابة

طرق الوقاية[

برامج علاجية[

...

81

الخلاصة

................................

................................

...............

81

جدران الحماية

................................

................................

..............

83

]

1

[

وضع جدار الحماية

................................

............................

83

]

2

[

كيف تعمل جدران الحماية؟

................................

..................

85

]

3

[

أنواع جدران الحماية

................................

..........................

88

الخلاصة

................................

................................

...............

91

تحويل العناوين الرقمية

......

93

]

1

[

الفكرة الأساس لتقنية

(NAT)

]

2

[

كيف تعمل تقنية

(NAT)

94

]

3

[

كيف يتحقق الأمن باستخدام

(NAT)

96

الخلاصة

96

ا

لتحديث

التلقائي

.

99

]

1

[

طريقة عمل التحديثات التلقائية في نظام

)

Windows

(

101

]

2

[

متى تحتاج إلى عمل التحديثات يدويا

................................

سنة النشر : 2008م / 1429هـ .

عدد مرات التحميل : 41366 مرّة / مرات.

تم اضافته في : الأحد , 11 مايو 2008م.

حجم الكتاب عند التحميل : 2.2 ميجا بايت .

تعليقات ومناقشات حول الكتاب:

مقدمـــة

لمحة عن شبكة الإنترنت

طرق الاتصال بشبكة الإنترنت

الجرائم المتعلقة بالمعلومات

مكونات أمن المعلومات

العناصر الضرورية لشن الهجمات الإلكترونية

23

]

6

[

مصادر الإخلال بأمن المعلومات

................................

..............

26

الهندسة الاجتماعية

31

]

1

تعريفها وأهميتها[

31

]

2

[

جوانب الهجمات بأسلوب الهندسية الاجتماعية

.............................

32

الصعيد الحسي -أ

الصعيد النفسي -ب

أساليب الهجوم باستخدام الهندسة الاجتماعية

...............................

34

أسلوب الإقناع -أ

(Persuasion)

-ب

أسلوب انتحال الشخصية

(Impersonation)

:

الخلاصة

كلمة المرور

تعريفها وأهميتها[

تاريخ كلمة المرور

تكتنفالتي الأخطار[

استخدام كلمات المرور

تصديع كلمات المرور الضعيفة

استخدام الهندسة الاجتماعية

البحث والتصنت التقليد

ي أو الحديث

الاختيار الأمثل لكلمة المرور

التعامل الصحيح مع كلمة المرور

المقاييس الحيوية[

Biometrics

الخلاصة

البرامج الخبيثة

دوافع تطوير البرامج الخبيثة

أنواعها[

طرق الوقاية[

61

الفيروسات وأشباهها

]

1

أنواعها[

آثارها[

]

3

طرق العلاج[

برامج علاجية[

[

الاستخدام الأمثل لبرامج العلاج

:

68

الأحصنة الطروادية

أنواعها[

طريقة عملها[

برامج علاجية[

رسائل الاصطياد الخادعة

طرق الوقاية[

.....

74

البرامج التجسسية و أشباهها

76

]

1

أنواعها[

]

2

طرق الإصابة

طرق معرفة الإصابة

طرق الوقاية[

برامج علاجية[

...

81

الخلاصة

................................

................................

...............

81

جدران الحماية

................................

................................

..............

83

]

1

[

وضع جدار الحماية

................................

............................

83

]

2

[

كيف تعمل جدران الحماية؟

................................

..................

85

]

3

[

أنواع جدران الحماية

................................

..........................

88

الخلاصة

................................

................................

...............

91

تحويل العناوين الرقمية

................................

................................

......

93

]

1

[

الفكرة الأساس لتقنية

(NAT)

................................

.................

93

]

2

[

كيف تعمل تقنية

(NAT)

................................

......................

94

]

3

[

كيف يتحقق الأمن باستخدام

(NAT)

................................

.......

96

الخلاصة

................................

................................

...............

96

ا

لتحديث

التلقائي

................................

................................

..........

99

]

1

[

طريقة عمل التحديثات التلقائية في نظام

)

Windows

(

....................

101

]

2

[

متى تحتاج إلى عمل التحديثات يدويا

أمن المعلومات

امن المعلومات pdf

امن المعلومات والجرائم الالكترونية

بحث عن امن المعلومات doc

دورة امن المعلومات

اهمية امن المعلومات

تهديدات امن المعلومات

تخصص امن المعلومات

أمن المعلومات ppt

مهلاً !

مهلاً !قبل تحميل الكتاب .. يجب ان يتوفر لديكم برنامج تشغيل وقراءة ملفات pdf

يمكن تحميلة من هنا 'تحميل البرنامج'

نوع الكتاب : pdf.

اذا اعجبك الكتاب فضلاً اضغط على أعجبني و يمكنك تحميله من هنا:

كتب اخرى في كتب الأمن الإلكتروني

تلميحات للأمان عند استخدام كمبيوتر عمومي PDF

قراءة و تحميل كتاب تلميحات للأمان عند استخدام كمبيوتر عمومي PDF مجانا

شرح برنامج الحماية والتشفير pcsecurity PDF

قراءة و تحميل كتاب شرح برنامج الحماية والتشفير pcsecurity PDF مجانا

ثلاثين طريقة للمحافظة على بريدك من السرقة والإختراق PDF

قراءة و تحميل كتاب ثلاثين طريقة للمحافظة على بريدك من السرقة والإختراق PDF مجانا