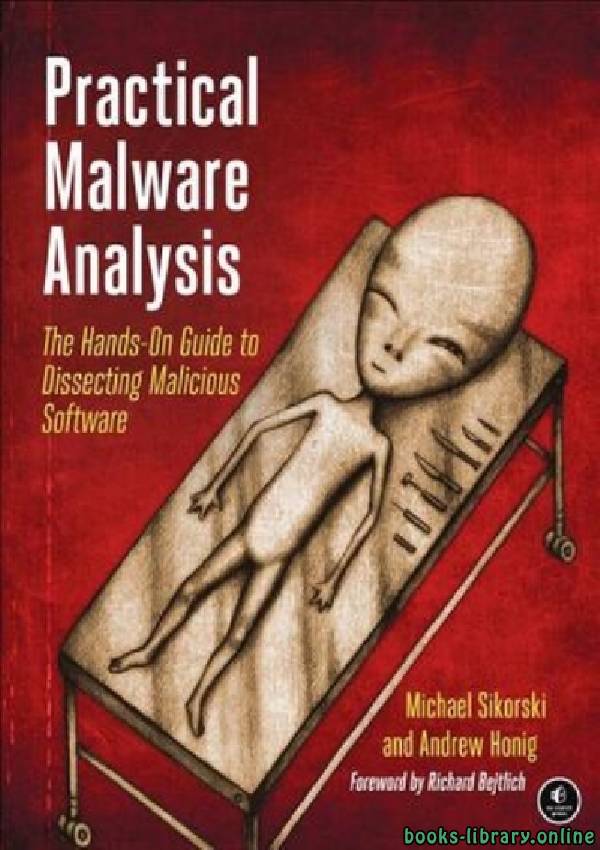

كتاب Practical Malware Analysis

وصف قصير عن الكتاب : يوم الصفر: خطأ برمجي يسمح للمتسلل باختراق أجهزتك والتحرك دون أن يتم اكتشافه. واحدة من أكثر الأدوات المرغوبة في ترسانة التجسس ، يوم الصفر لديه القدرة على التجسس بصمت على جهاز iPhone الخاص بك ، وتفكيك ضوابط السلامة في مصنع كيميائي ، وتغيير الانتخابات ، وإغلاق الشبكة الكهربائية (فقط اسأل أوكرانيا). لعقود من الزمان ، وتحت غطاء مستويات التصنيف واتفاقيات عدم الإفشاء ، أصبحت حكومة الولايات المتحدة هي المكتنز المهيمن في العالم لمدة صفر يوم. دفع وكلاء الحكومة الأمريكية أعلى قيمة للدولار - الآلاف الأولى ، ولاحقًا ملايين الدولارات - للمتسللين الراغبين في بيع كود فتح الأقفال وصمتهم. ثم فقدت الولايات المتحدة السيطرة على مخزونها وعلى السوق. الآن تلك الأيام الصفرية في أيدي الدول المعادية والمرتزقة الذين لا يهتمون إذا ضاع صوتك ، أو تلوثت مياهك النظيفة ، أو ذوبان محطاتنا النووية. مليئة بالجواسيس والمتسللين وتجار الأسلحة وعدد قليل من الأبطال المجهولين ، والتي تمت كتابتها مثل قصة مثيرة ومرجع ، هذا هو كيف يخبرونني أن نهاية العالم هو إنجاز مذهل للصحافة. استنادًا إلى سنوات من التقارير ومئات المقابلات ، رفعت نيكول بيرلروث ، مراسلة نيويورك تايمز الستار عن سوق في الظل ، لتكشف عن التهديد الملح الذي نواجهه جميعًا إذا لم نتمكن من إيقاف سباق التسلح الإلكتروني العالمي.مايكل سيكورسكي، أندرو هونيغ - نبذه قصيره عن المؤلف قائد ذو تقنية عالية وشغوف لواحد من أفضل مناطق الابتكار الأمني والمهندسين العكسيين في العالم. أنا خبير صناعي في تحليل البرامج الضارة وقد كتبت كتاب "التحليل العملي للبرامج الضارة". لقد كنت في Mandiant لمدة 15 عامًا ، حيث دعمت عددًا لا يحصى من حوادث الأمن السيبراني البارزة. قبل عملي في Mandiant ، أجريت بحثًا في مختبر MIT Lincoln وتخرجت من برنامج تطوير تقني في وكالة الأمن القومي. أحب التدريس في جامعتي ، جامعة كولومبيا.❰ له مجموعة من الإنجازات والمؤلفات أبرزها ❞ Practical Malware Analysis ❝ الناشرين : ❞ No Starch Press ❝ ❱

من كتب أمن الحاسوب كتب أمن وحماية المعلومات - مكتبة كتب تقنية المعلومات.

قراءة كتاب Practical Malware Analysis أونلاين

معلومات عن كتاب Practical Malware Analysis:

يوم الصفر: خطأ برمجي يسمح للمتسلل باختراق أجهزتك والتحرك دون أن يتم اكتشافه. واحدة من أكثر الأدوات المرغوبة في ترسانة التجسس ، يوم الصفر لديه القدرة على التجسس بصمت على جهاز iPhone الخاص بك ، وتفكيك ضوابط السلامة في مصنع كيميائي ، وتغيير الانتخابات ، وإغلاق الشبكة الكهربائية (فقط اسأل أوكرانيا).

لعقود من الزمان ، وتحت غطاء مستويات التصنيف واتفاقيات عدم الإفشاء ، أصبحت حكومة الولايات المتحدة هي المكتنز المهيمن في العالم لمدة صفر يوم. دفع وكلاء الحكومة الأمريكية أعلى قيمة للدولار - الآلاف الأولى ، ولاحقًا ملايين الدولارات - للمتسللين الراغبين في بيع كود فتح الأقفال وصمتهم.

ثم فقدت الولايات المتحدة السيطرة على مخزونها وعلى السوق.

الآن تلك الأيام الصفرية في أيدي الدول المعادية والمرتزقة الذين لا يهتمون إذا ضاع صوتك ، أو تلوثت مياهك النظيفة ، أو ذوبان محطاتنا النووية.

مليئة بالجواسيس والمتسللين وتجار الأسلحة وعدد قليل من الأبطال المجهولين ، والتي تمت كتابتها مثل قصة مثيرة ومرجع ، هذا هو كيف يخبرونني أن نهاية العالم هو إنجاز مذهل للصحافة. استنادًا إلى سنوات من التقارير ومئات المقابلات ، رفعت نيكول بيرلروث ، مراسلة نيويورك تايمز الستار عن سوق في الظل ، لتكشف عن التهديد الملح الذي نواجهه جميعًا إذا لم نتمكن من إيقاف سباق التسلح الإلكتروني العالمي.

للكاتب/المؤلف : مايكل سيكورسكي، أندرو هونيغ .

دار النشر : No Starch Press .

سنة النشر : 2012م / 1433هـ .

عدد مرات التحميل : 2483 مرّة / مرات.

تم اضافته في : الأحد , 3 أبريل 2022م.

تعليقات ومناقشات حول الكتاب:

وصف قصير عن الكتاب :

يوم الصفر: خطأ برمجي يسمح للمتسلل باختراق أجهزتك والتحرك دون أن يتم اكتشافه. واحدة من أكثر الأدوات المرغوبة في ترسانة التجسس ، يوم الصفر لديه القدرة على التجسس بصمت على جهاز iPhone الخاص بك ، وتفكيك ضوابط السلامة في مصنع كيميائي ، وتغيير الانتخابات ، وإغلاق الشبكة الكهربائية (فقط اسأل أوكرانيا).

لعقود من الزمان ، وتحت غطاء مستويات التصنيف واتفاقيات عدم الإفشاء ، أصبحت حكومة الولايات المتحدة هي المكتنز المهيمن في العالم لمدة صفر يوم. دفع وكلاء الحكومة الأمريكية أعلى قيمة للدولار - الآلاف الأولى ، ولاحقًا ملايين الدولارات - للمتسللين الراغبين في بيع كود فتح الأقفال وصمتهم.

ثم فقدت الولايات المتحدة السيطرة على مخزونها وعلى السوق.

الآن تلك الأيام الصفرية في أيدي الدول المعادية والمرتزقة الذين لا يهتمون إذا ضاع صوتك ، أو تلوثت مياهك النظيفة ، أو ذوبان محطاتنا النووية.

مليئة بالجواسيس والمتسللين وتجار الأسلحة وعدد قليل من الأبطال المجهولين ، والتي تمت كتابتها مثل قصة مثيرة ومرجع ، هذا هو كيف يخبرونني أن نهاية العالم هو إنجاز مذهل للصحافة. استنادًا إلى سنوات من التقارير ومئات المقابلات ، رفعت نيكول بيرلروث ، مراسلة نيويورك تايمز الستار عن سوق في الظل ، لتكشف عن التهديد الملح الذي نواجهه جميعًا إذا لم نتمكن من إيقاف سباق التسلح الإلكتروني العالمي.

THE NEW YORK TIMES BESTSELLER

WINNER of the 2021 Financial Times & McKinsey Business Book of the Year Award

“Part John le Carré and more parts Michael Crichton . . . spellbinding.” The New Yorker

"Written in the hot, propulsive prose of a spy thriller" (The New York Times), the untold story of the cyberweapons market―the most secretive, government-backed market on earth―and a terrifying first look at a new kind of global warfare.

Zero day: a software bug that allows a hacker to break into your devices and move around undetected. One of the most coveted tools in a spy's arsenal, a zero day has the power to silently spy on your iPhone, dismantle the safety controls at a chemical plant, alter an election, and shut down the electric grid (just ask Ukraine).

For decades, under cover of classification levels and non-disclosure agreements, the United States government became the world’s dominant hoarder of zero days. U.S. government agents paid top dollar―first thousands, and later millions of dollars― to hackers willing to sell their lock-picking code and their silence.

Then the United States lost control of its hoard and the market.

Now those zero days are in the hands of hostile nations and mercenaries who do not care if your vote goes missing, your clean water is contaminated, or our nuclear plants melt down.

Filled with spies, hackers, arms dealers, and a few unsung heroes, written like a thriller and a reference, This Is How They Tell Me the World Ends is an astonishing feat of journalism. Based on years of reporting and hundreds of interviews, The New York Times reporter Nicole Perlroth lifts the curtain on a market in shadow, revealing the urgent threat faced by us all if we cannot bring the global cyber arms race to heel.

مهلاً !

مهلاً !قبل تحميل الكتاب .. يجب ان يتوفر لديكم برنامج تشغيل وقراءة ملفات pdf

يمكن تحميلة من هنا 'تحميل البرنامج'

نوع الكتاب : pdf.

اذا اعجبك الكتاب فضلاً اضغط على أعجبني و يمكنك تحميله من هنا:

كتب اخرى في كتب أمن الحاسوب

The Cuckoo's Egg: Tracking a Spy Through the Maze of Computer Espionage PDF

قراءة و تحميل كتاب The Cuckoo's Egg: Tracking a Spy Through the Maze of Computer Espionage PDF مجانا

This Is How They Tell Me the World Ends: The Cyberweapons Arms Race PDF

قراءة و تحميل كتاب This Is How They Tell Me the World Ends: The Cyberweapons Arms Race PDF مجانا

Social Engineering: The Science of Human Hacking 2ed PDF

قراءة و تحميل كتاب Social Engineering: The Science of Human Hacking 2ed PDF مجانا